Nuestros servicios

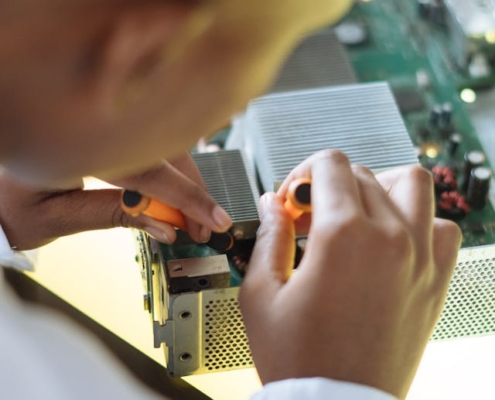

Mantenimiento informático

- Diagnóstico y Solución de Problemas: Identificamos, diagnosticamos y solucionamos problemas técnicos relacionados con hardware, software y redes. Utilizamos herramientas de diagnóstico avanzadas para detectar fallos y aplicar soluciones efectivas para restaurar el funcionamiento óptimo.

- Actualización y Configuración de Sistemas: Mantenemos actualizados todos los sistemas operativos, aplicaciones y dispositivos. Esto incluye la instalación de actualizaciones de seguridad, parches y nuevas versiones de software para garantizar que los sistemas sean seguros y funcionen con eficiencia.

Gestión de Redes

Supervisamos y gestionamos la infraestructura de red, incluyendo routers, switches y puntos de acceso. La gestión de redes es un componente crítico para asegurar la estabilidad, seguridad y eficiencia de la infraestructura tecnológica. Esta área abarca diversas actividades y responsabilidades, tales como:

- Diseño y Planificación de Redes: Planificamos y diseñamos la estructura de la red para asegurar que cumpla con los requisitos de la organización en términos de capacidad, velocidad y redundancia.

- Configuración de Equipos de Red: Configuramos y optimizamos routers, switches, firewalls y puntos de acceso para asegurar un rendimiento óptimo y una conectividad segura.

- Monitorización y Análisis de Rendimiento: Utilizamos herramientas de monitorización de red para supervisar el tráfico y el rendimiento de la red en tiempo real. Analizamos estos datos para identificar y resolver problemas de congestión, latencia y otros problemas de rendimiento.

- Gestión de Seguridad de la Red: Implementamos medidas de seguridad para proteger la red contra accesos no autorizados y amenazas cibernéticas.

Mantenimiento Preventivo

Realizamos mantenimiento preventivo regular para evitar problemas futuros. Este es uno de los pilares fundamentales para garantizar la continuidad y la eficiencia de los sistemas informáticos y se compone de diversas actividades, tales como:

- Inspección y Limpieza del Hardware: Realizamos inspecciones periódicas del hardware, como servidores, estaciones de trabajo y periféricos, para identificar signos de desgaste o daño. La limpieza interna y externa de estos dispositivos ayuda a prevenir problemas causados por el polvo y otros contaminantes.

- Revisión de Componentes Críticos: Evaluamos regularmente componentes críticos, como discos duros, fuentes de alimentación y sistemas de enfriamiento, para asegurarnos de que funcionen correctamente. Utilizamos herramientas de monitorización para prever fallos potenciales y reemplazar componentes antes de que fallen.

- Pruebas de Respaldo y Recuperación: Probamos regularmente los sistemas de respaldo y recuperación de datos para garantizar que los datos críticos puedan ser recuperados rápidamente en caso de fallo del sistema. Esto incluye la verificación de copias de seguridad automáticas y la realización de simulacros de recuperación.

Seguridad informática

Implementamos y gestionamos medidas de seguridad para proteger los sistemas y datos de la organización contra amenazas cibernéticas. Las actividades y responsabilidades en esta área incluyen:

- Configuración y Gestión de Firewalls: Instalamos y configuramos firewalls para controlar el tráfico de red entrante y saliente, bloqueando accesos no autorizados y protegiendo contra ataques externos.

- Sistemas de Detección y Prevención de Intrusiones (IDS/IPS): Implementamos y gestionamos sistemas IDS/IPS para monitorear y analizar el tráfico de red en busca de actividades sospechosas o maliciosas, y tomar medidas preventivas para bloquear amenazas.

- Gestión de Antivirus y Antimalware: Instalamos, configuramos y mantenemos software antivirus y antimalware en todos los dispositivos para detectar y eliminar software malicioso que pueda comprometer la seguridad de los sistemas.

- Cifrado de Datos: Implementamos tecnologías de cifrado para proteger la información sensible tanto en tránsito como en reposo, asegurando que solo usuarios autorizados puedan acceder a los datos cifrados.

- Capacitación en Seguridad: Educamos a los empleados sobre las mejores prácticas de seguridad informática, incluyendo cómo reconocer y evitar phishing, la importancia de las actualizaciones de software, y cómo manejar información sensible.